Prise d'otage en plein Ordi!

extrait du blog Korben

Depuis quelques semaines un nouveau malware sévit sur la toile : Locky. Un ransomware particulièrement virulent qui touche tout le monde : du particulier aux plus grosses entreprises.

Un ransomware est un malware (un logiciel malveillant) qui prend vos fichiers personnels en otage en vous empêchant de les ouvrir, les renommer, les consulter et qui vous réclame une rançon pour que vous puissiez retrouver l’usage de vos données.

Un ransomware est un malware (un logiciel malveillant) qui prend vos fichiers personnels en otage en vous empêchant de les ouvrir, les renommer, les consulter et qui vous réclame une rançon pour que vous puissiez retrouver l’usage de vos données. Il apparaît en France en février 2016, il se propage dans toute l’Europe et…. change de tactique toutes les semaines.

Sans nul doute, il ne s’agit pas de l’œuvre d’un plaisantin, bien au contraire, le système est particulièrement bien conçu :

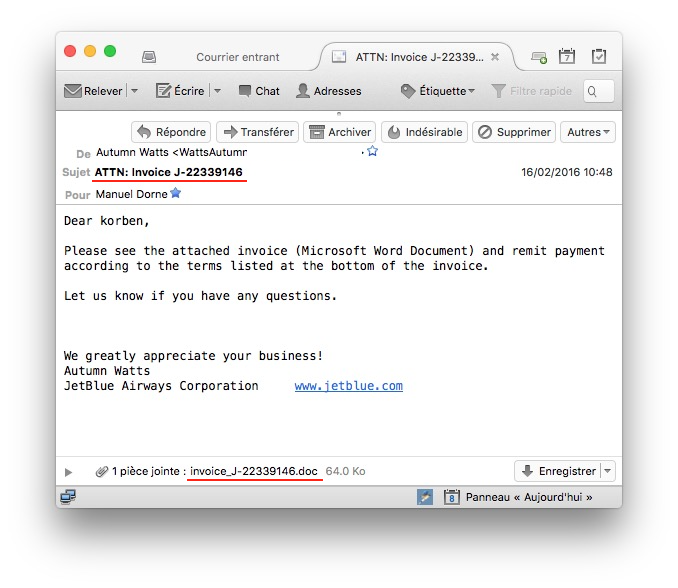

Imaginez que vous receviez un mail, d’un ami ou d’une personne que ne vous ne connaissez pas , mais dont le nom n’a strictement rien de suspect ( logique, puis c’est un botnet qui vous a envoyé ce mail) , avec un sujet qui est pour le moment toujours le même : ATTN: Invoice J-XXXXXXX. Le message est rédigé très correctement, en français ou en anglais : on vous demande de payer très rapidement une facture qui figure en pièce jointe, au format "invoice_J-XXXXXX.doc".

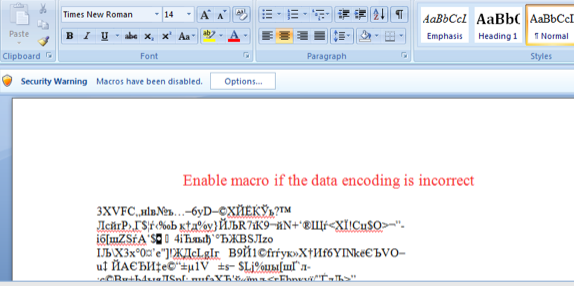

Le fichier Word, par contre est un peu suspect puisqu’on vous indique qu’il convient d’activer les macros pour pouvoir le consulter, ce que, en bon professionnel que vous êtes… , vous exécutez dans la foulée! Et là, la bête s’installe sur votre ordinateur.

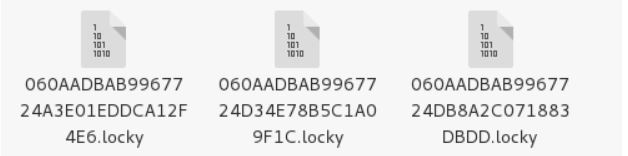

Le ransomware chiffre instantanément vos fichiers, vos documents word, excel, photoshop, archicad, access, vos photos, vos films, vos plans, votre comptabilité, et, excusez du peu, avec une très jolie clé 128bits et les renomme au format .locky .

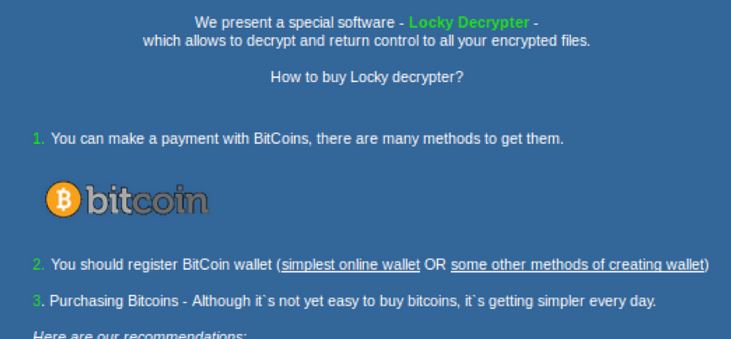

Ensuite, il vous affiche un écran très clair vous demandant d’avoir la gentillesse de payer une somme de 200 à 400 € (payable en BITCOINS – unité de compte monétaire du web souterrain) pour retrouver l’usage de vos fichiers.

On vous donne ensuite le mode opératoire : télécharger Tor (navigateur web « souterrain ») vous rendre à une adresse précise et suivre les instructions en ligne pour acheter un déchiffreur nommé Locky Decryptor Pro.

Sachant que Locky a supprimé vos sauvegardes Internes rendant toute tentative de récupération inopérante, vous vous retrouvez devant un choix simple :

A) Vous possédez une sauvegarde récente de vos fichiers : au quel cas vous formatez votre disque dur et vous ré-installez tout !

B) Vous ne possédez pas de sauvegarde et vous refusez de céder au chantage : vous faites le deuil de vos données personnelles et vous vous offrez un disque dur vierge(retour au cas A)

C) Vous payez : selon certains témoignages, le pirate serait « réglo » mais pour combien de temps ?

Quelles conséquences pour votre PC ou pour votre entreprise ?

Locky adore les disques réseaux partagés. Pour certaines entreprises c’est une source de cauchemars : Imaginez un cabinet d’études…. un supermarché, un office notarial ou une entreprise sidérurgique. La somme des informations contenue sur le réseau, c’est la mémoire de l’entreprise, tout son savoir-faire, toutes ses références.

Sachant, nous le savons d’expérience, que dans deux entreprises sur trois la gestion des sauvegardes est une sorte de vœux pieu, que 50% des antivirus ne sont pas mis à jour régulièrement, qu’un cadre sur deux à synchronisé son ordinateur portable, son smart phone et sa tablette avec son ordinateur, et que certaines entreprises centralisent les mails de tous leurs salariés sur un seul serveur (va savoir pourquoi ?), qu’un cadre supérieur sur cinq est un danger public informatique, et on imagine très bien le résultat catastrophique d’un simple problème de respect de règles élémentaires de sécurité.

On ne parlera pas non plus des 8 secrétaires de direction sur 10 pour les quelles le mot sécurité informatique est un concept vide de sens, ni des 100% de stagiaires qui ne se sentent pas concernés et des 80% de la population qui surfe à titre privé sur l'ordinateur du bureau.

Comment se protéger ?

A) N’ouvrez jamais une pièce jointe sans l’avoir regardé avec une visionneuse de documents

B) N’ouvrez jamais un courrier qui ne vous est visiblement pas destiné, ou ayant une extension douteuse,

C) Interrogez vous sur la notion de macro : pourquoi, pour une simple facture, vous demande-t-on de mettre en œuvre un processus informatique comme les macros?

D) Équipez vous d’un antivirus et mettez le à jour régulièrement,

E) Sauvegardez régulièrement vos données, il y a des logiciels gratuits qui font ça très bien MAIS , ne laissez pas le périphérique branché en permanence sur votre machine.

F) Dans les meilleurs des cas , optez pour un support de sauvegarde différent par jour de la semaine, ou par jour pairs et impairs.,

G) Administrateurs de domaine …arrêtez de vous connecter sur chaque poste en tant qu’administrateur, Merci

H) Formez votre personnel à la sécurité Internet

Comment savoir si vous êtes porteur du virus ?

Compte tenu de la description faite... l'infection va très vite vous sauter aux yeux.. Néanmoins, pour en être vraiment sur, vérifiez votre base de registre; Si vous y trouvez ceci :

- HKCU\Software\Microsoft\Windows\CurrentVersion\Run\Locky

- HKCU\Software\Locky\id

- HKCU\Software\Locky\pubkey

- HKCU\Software\Locky\paytext

Ou si vous retrouvez cela sur votre disque C :

- C:\Users\(username)\AppData\Local\Temp\ladybi.exe

- C:\Users\(username)\Documents\_Locky_recover_instructions.txt …

Disons que vous êtes … dans le caca.